III. Основные настройки

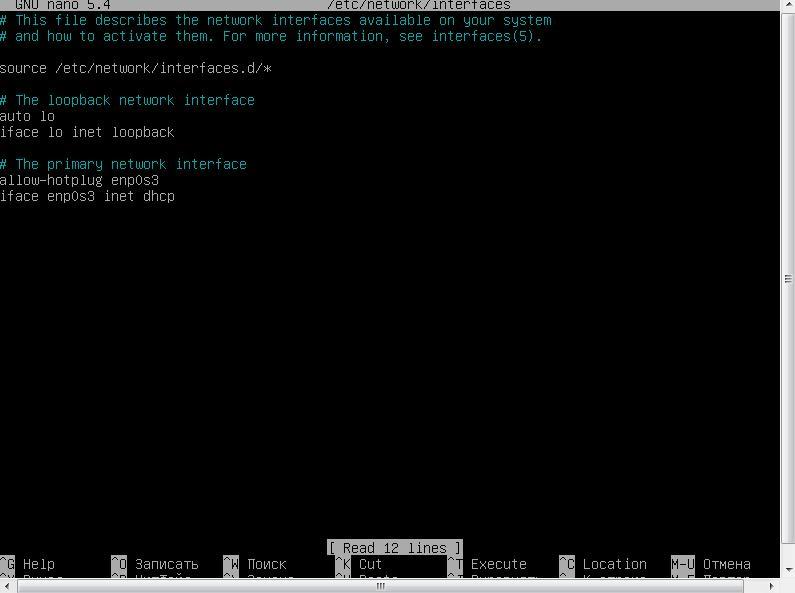

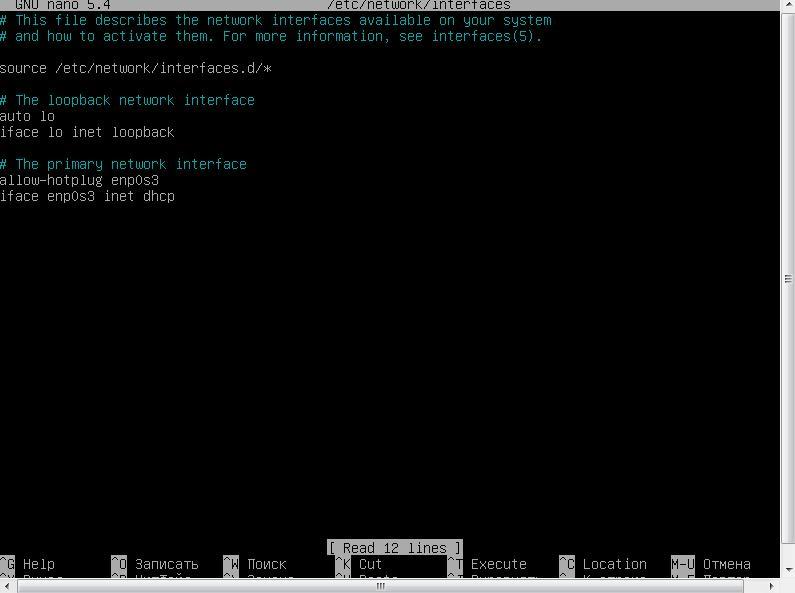

1. Итак, наш сервер находится за NAT. В первую очередь необходимо настроить сетевое подключение. Мы помним, что при установке системы IP адрес нам был выдан DHCP сервером. Нам необходимо его поменять на статический. Определяем какой в нашей локальной сети незадействованный IP для его дальнейшего назначения сетвой карте.

С помощью терминального редактора nano (в моём случае) открываем файл конфигурации сетевой карты командой:

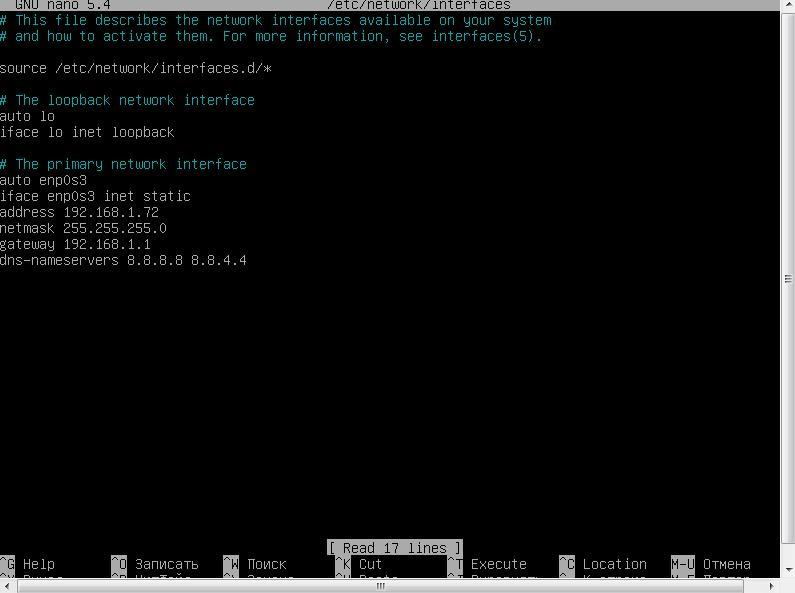

# nano /etc/network/interfaces

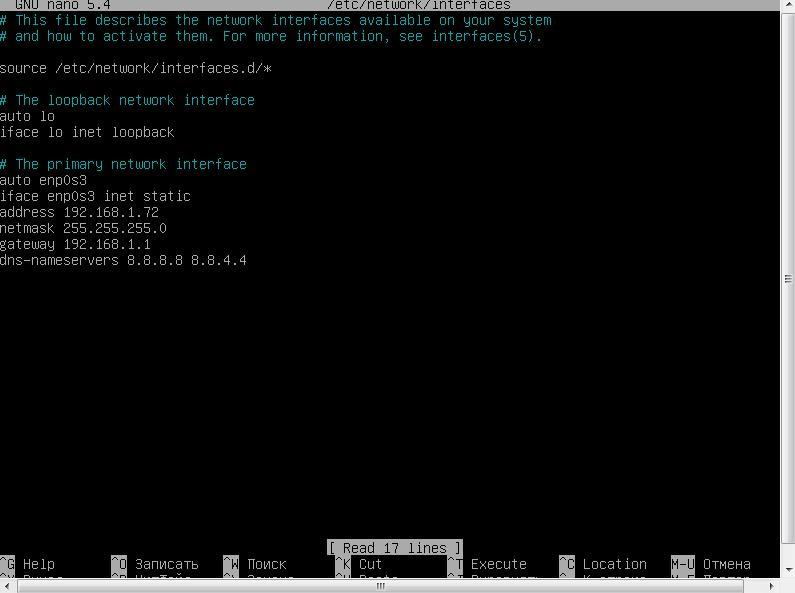

Меняем настройки как на скриншоте (IP, маска, шлюз соответственно ваши). enp0s3 - это название сетевой карты, у вас оно также может отличаться.

После того, как сделали изменения, файл конфигурации необходимо сохранить. В редакторе nano это делается следующим образом: Ctrl+O , Enter. После чего выходим из редактора Ctrl+X.

Перезапускаем службу командой:

# /etc/init.d/networking restart

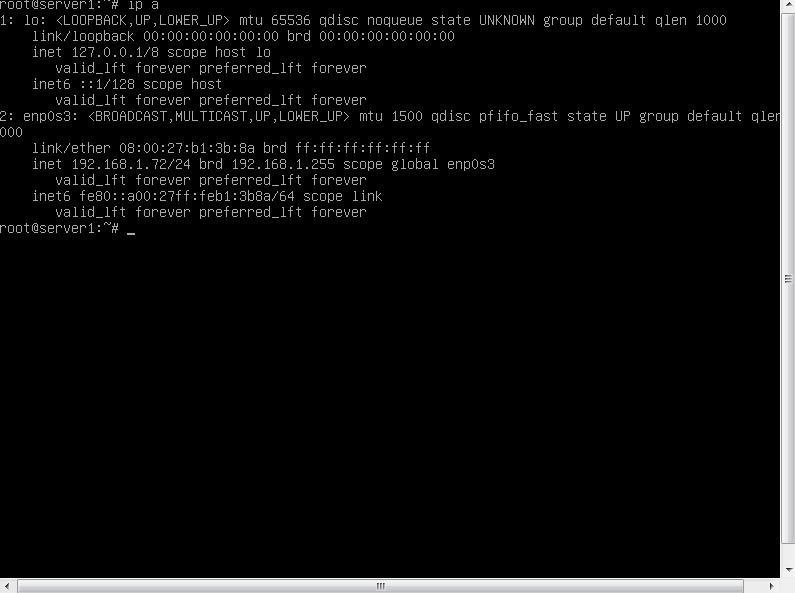

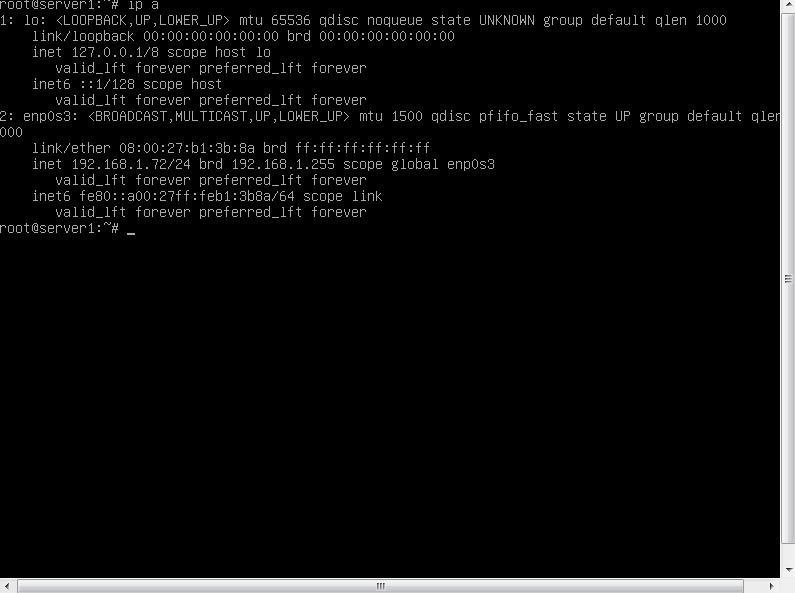

Проверяем наши настройки сети:

# ip a

Отлично, наша сеть настроена. Идём далее...

2. После установки новой системы Debian создается учетная запись root по умолчанию. Пользователь root имеет полный доступ к системе и привилегии и может делать в системе практически все, что не может обычный пользователь. Некоторые из задач, выполняемых только пользователем root, включают установку, обновление, обновление и удаление пакетов программного обеспечения, изменение файлов конфигурации, запуск и остановку системных служб, а также завершение работы и перезагрузку сервера . Пользователь root обладает широкими полномочиями, но чрезвычайно опасен, поскольку выполненные действия невозможно отменить. Некоторые команды, если они введены, могут сделать систему непригодной для использования.

Чтобы снизить этот риск, необходимо добавить нового обычного пользователя, а затем назначить пользователю привилегии root для выполнения повседневных административных привилегий, когда это необходимо. Это возможно, введя sudo перед командой, которая временно повысит права пользователя.

По умолчанию пакет sudo не установлен, поэтому установим его командой:

# apt install sudo

После установки sudo добавим пользователя:

# adduser username (пусть будет alex: # adduser alex)

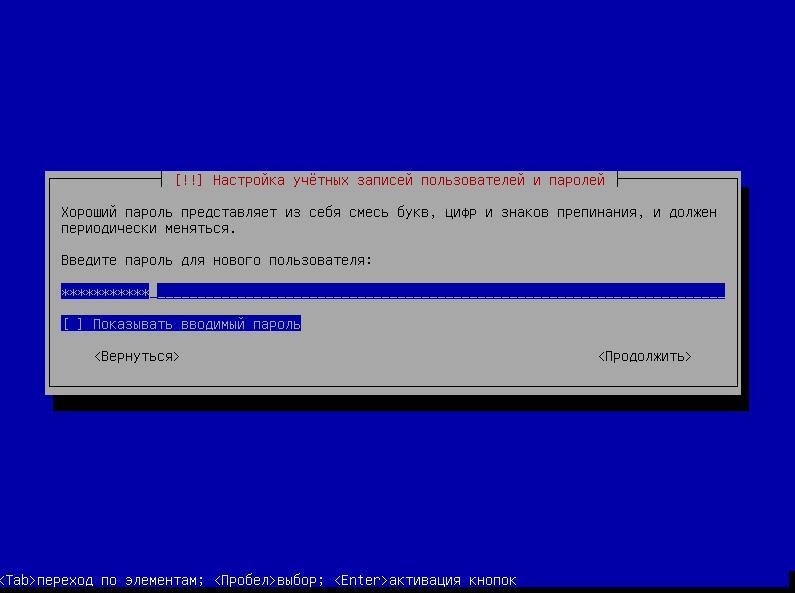

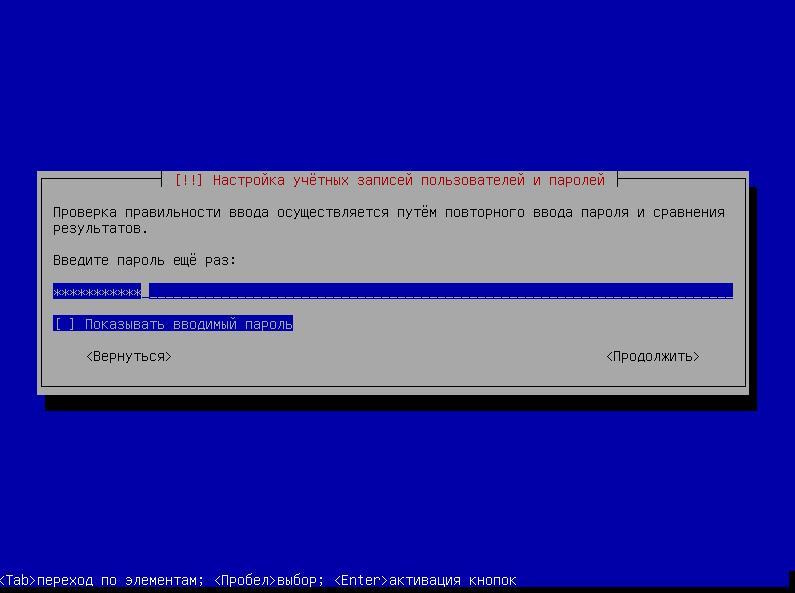

После добавления пользователя, будет предложено создать для него пароль, подтвердить пароль, на остальные предложения просто жмём Enter.

Добавим этого пользователя в группу sudo.

# usermod -aG sudo username (# usermod -aG sudo alex)

Теперь у пользователя alex есть привилегии root. В дальнейшем этим пользователем мы и будем работать в системе.

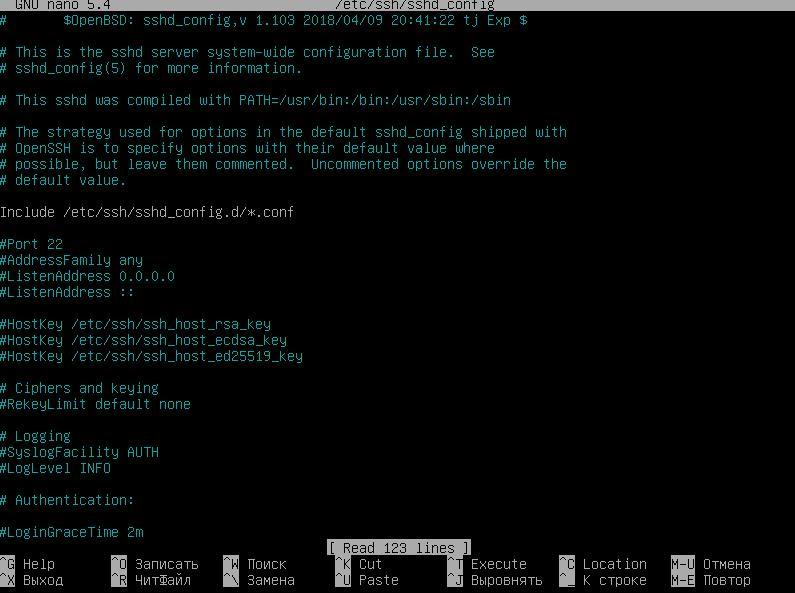

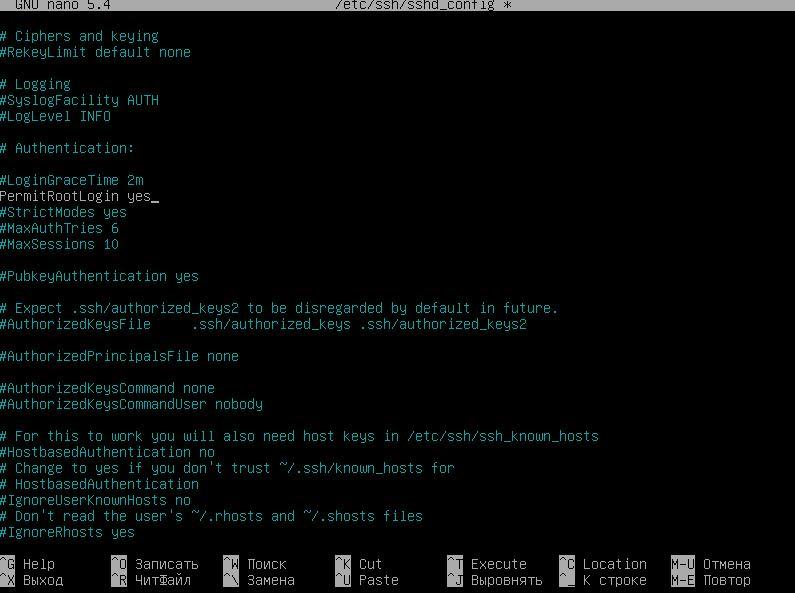

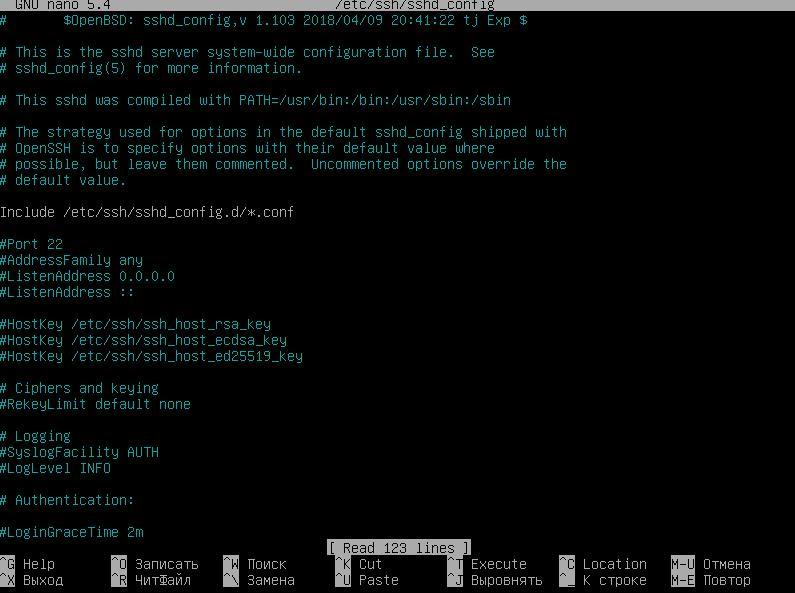

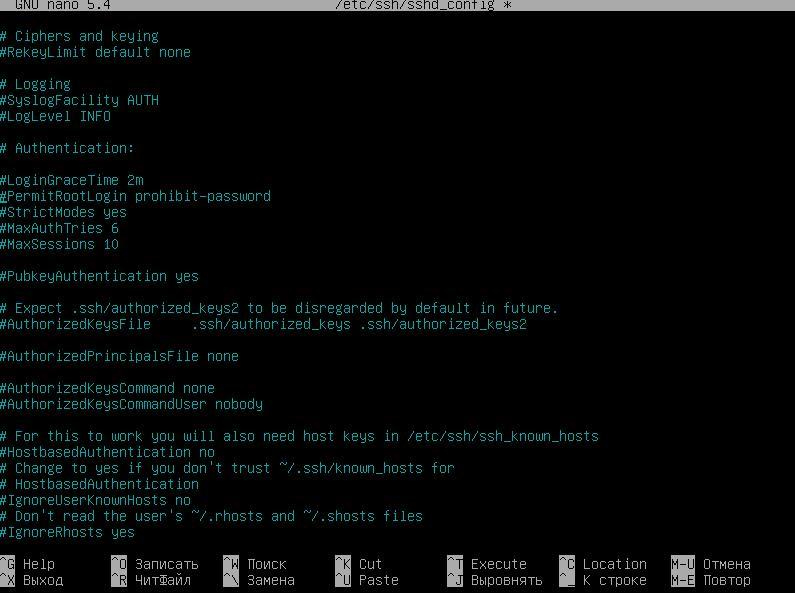

3. Поскольку далее мы будем управлять нашим сервером удалённо по SSH, есть смысл настроить и его. Первым делом поменяем стандартный порт 22 на свой, у меня он будет 2525. C помощью редактора nano открываем файл конфигурации ssh командой:

# nano /etc/ssh/sshd_config

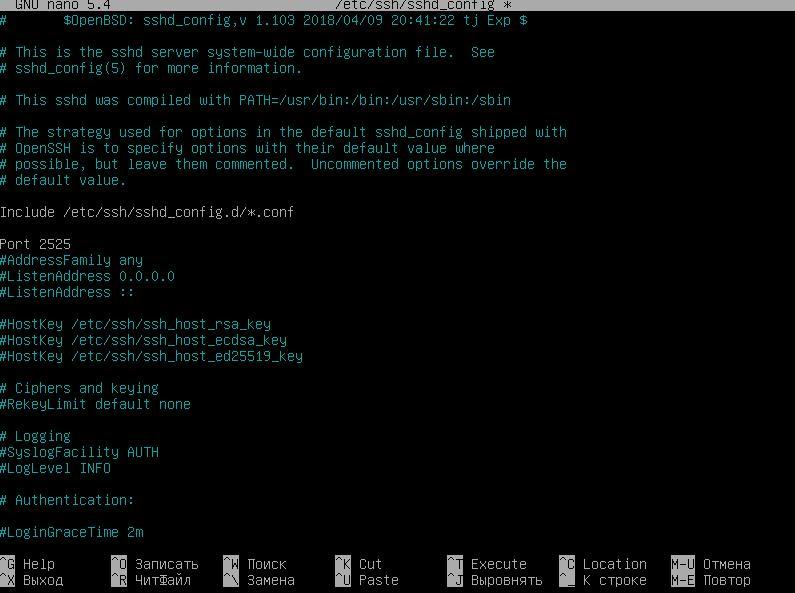

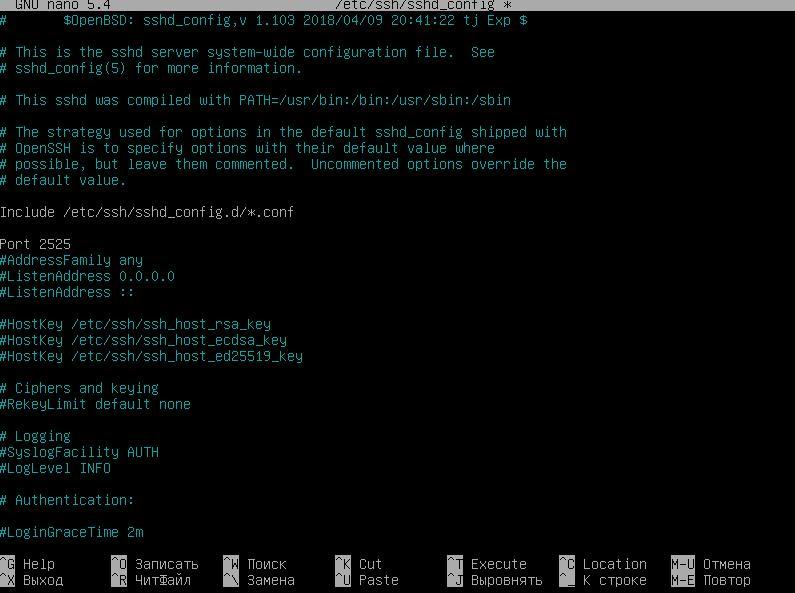

Находим строчку #Port 22 раскомментируем её и поменяем порт на свой (у меня 2525).

Должно выглядеть так: Port 2525.

Как известно протокол SFTP (SSH File Transfer Protocol) использует SSH соединение с удалённым компьютером. С его помощью можно в удобной среде работать с файлами операционной системы, например через программу WinSCP для windows. Но как правило не получается получить полный доступ к файлам, так как программа не имеет прав доступа, а как зайти под рутом (root) непонятно, ведь протокол SSH по своим дефолтным настройкам безопасности не разрешает сразу зайти под рутом.

Решение этой проблемы есть, достаточно в настройках SSH-демона изменить директиву PermitRootLogin.

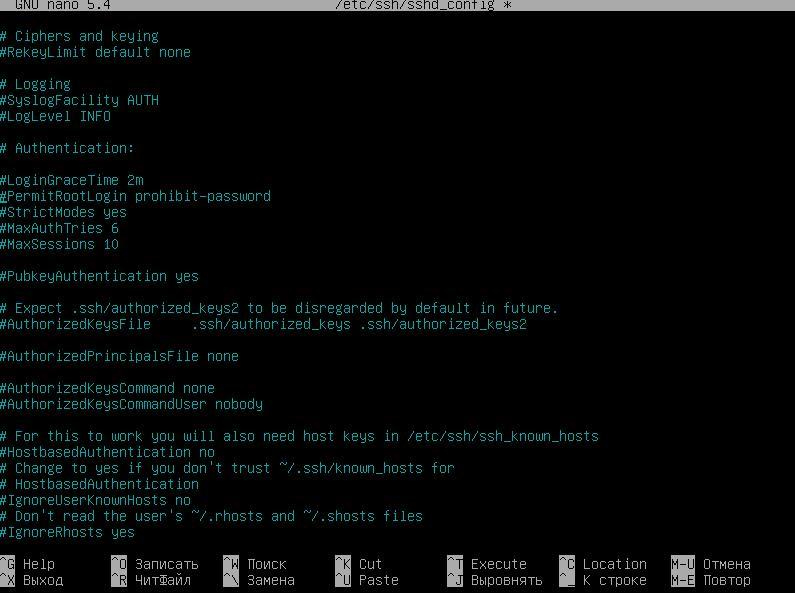

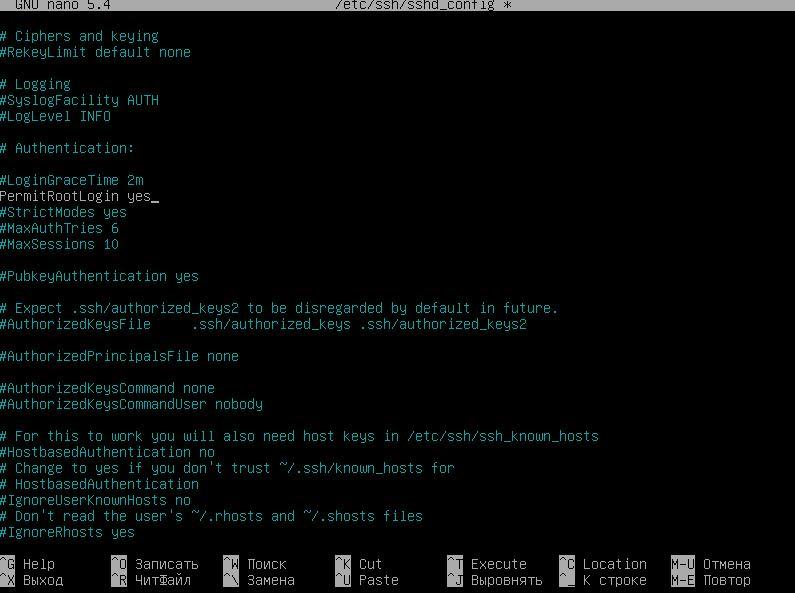

Опускаемся ниже до строчки #PermitRootLogin prohibit-password.

Так-же её раскомментируем и заменим на PermitRootLogin yes.

Сохраняем Ctrl+O , Enter и выходим Ctrl+X. Перезагружаем службу ssh командой:

# /etc/init.d/ssh restart

Вообще последние действие в целях безопасности делать не рекомендуется. Но здесь каждый решает сам за себя. Мне например очень удобно и комфортно работать в среде WinSCP, поэтому я принимаю риск.

На этом общие настройки закончены. Перезагружаемся...

# reboot

и оставляем этот ПК в покое. Теперь у нас есть возможность работать с сервером с удалённого компьютера.